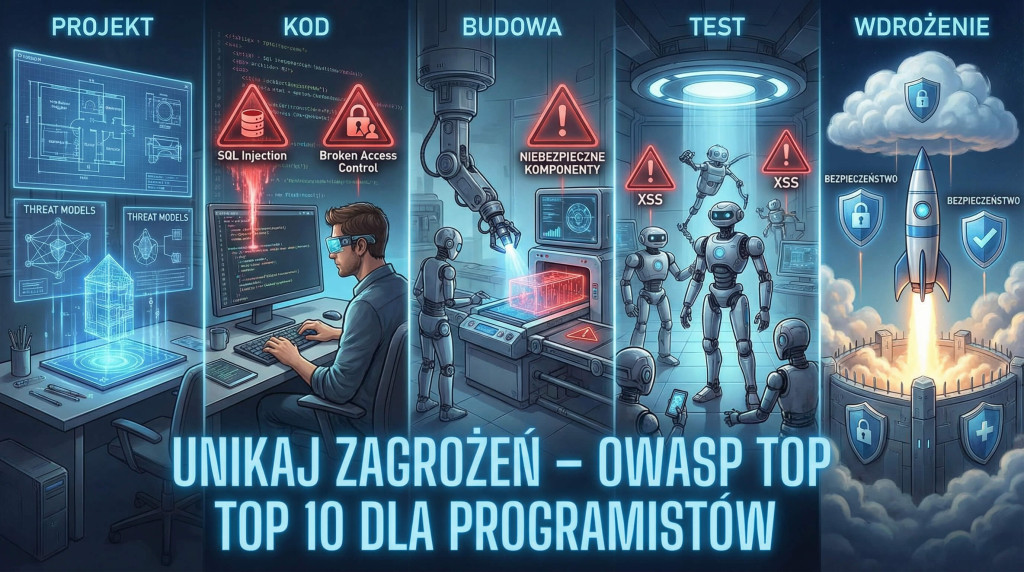

Tworzysz świetną aplikację webową, użytkownicy są zadowoleni, wszystko działa płynnie. Ale czy Twój kod jest bezpieczny? Większość programistów skupia się na funkcjonalności, wydajności i doświadczeniu użytkownika – często zapominając o bezpieczeństwie. Tymczasem jeden błąd w walidacji danych wejściowych może otworzyć furtkę dla ataków. W tym artykule przedstawię najważniejsze zagrożenia według oficjalnej listy OWASP Top 10:2025 i pokażę jak ich unikać w codziennej pracy.

Artykuł sponsorowany

Czym jest OWASP Top 10:2025?

OWASP (Open Web Application Security Project) to organizacja non-profit zajmująca się bezpieczeństwem aplikacji webowych. Co kilka lat publikują listę Top 10 – najczęstszych i najbardziej krytycznych zagrożeń bezpieczeństwa. Najnowsza edycja z 2025 roku uwzględnia zmiany w krajobrazie zagrożeń, w tym ataki na łańcuch dostaw (jak słynny Log4Shell) i ewoluujące metody ataków.

Nie musisz być specjalistą od bezpieczeństwa, żeby pisać bezpieczny kod. Wystarczy świadomość podstawowych zagrożeń i stosowanie dobrych praktyk.

Top 5 zagrożeń które musisz znać

A01:2025 – Broken Access Control (uszkodzona kontrola dostępu)

Czym jest: Użytkownik może dostać się do danych lub funkcji do których nie powinien mieć dostępu. To pozostaje zagrożeniem numer 1 również w 2025.

Przykład błędu w Node.js/Express:

javascript

// Źle - tylko frontend sprawdza uprawnienia

app.get('/admin/users', (req, res) => {

const users = db.getAllUsers();

res.json(users);

});

// Dobrze - backend weryfikuje uprawnienia

app.get('/admin/users', checkAdmin, (req, res) => {

const users = db.getAllUsers();

res.json(users);

});Jak zapobiegać: Zawsze waliduj uprawnienia po stronie serwera. Stosuj zasadę najmniejszych uprawnień – użytkownik ma tylko te uprawnienia których potrzebuje.

A02:2025 – Security Misconfiguration (błędna konfiguracja zabezpieczeń)

Czym jest: Błędna konfiguracja serwerów, baz danych, frameworków. Awansowało na pozycję numer 2 w 2025.

Najczęstsze błędy:

- Domyślne hasła do paneli administracyjnych

- Logi błędów widoczne w wersji produkcyjnej

- CORS ustawiony na

*(wszyscy mają dostęp) - Brak HTTPS lub słabe zestawy szyfrów

- Przestarzałe oprogramowanie bez poprawek zabezpieczeń

Jak zapobiegać: Zawsze zmieniaj domyślne ustawienia, używaj zmiennych środowiskowych dla danych wrażliwych, wyłączaj tryb debugowania w wersji produkcyjnej.

A03:2025 – Software Supply Chain Failures (luki w łańcuchu dostaw oprogramowania)

Czym jest: Ataki na łańcuch dostaw oprogramowania – skompromitowane zależności, złośliwe pakiety. Nowa kategoria w pierwszej piątce po incydentach jak Log4Shell.

Przykłady zagrożeń:

- Pakiety ze znanymi lukami bezpieczeństwa

- Typosquatting (np. „requst” zamiast „request”)

- Przejęte konta opiekunów pakietów

- Brak weryfikacji integralności (sumy kontrolne)

Jak zapobiegać:

bash

# Regularnie sprawdzaj zależności

npm audit

# Używaj plików blokady wersji

package-lock.json

# Automatyzuj monitorowanie

npm install -g npm-check-updatesUżywaj narzędzi Snyk, Dependabot lub Renovate do ciągłego monitorowania.

A04:2025 – Cryptographic Failures (błędy kryptograficzne)

Czym jest: Słabe lub błędne użycie kryptografii prowadzące do wycieku wrażliwych danych. Obejmuje słabe algorytmy, brak szyfrowania, nieprawidłowe przechowywanie kluczy.

Najczęstsze błędy:

- Przechowywanie haseł w czystym tekście lub MD5 (złamane)

- Używanie HTTP zamiast HTTPS dla wrażliwych danych

- Słabe klucze szyfrujące (krótkie, przewidywalne)

- Przechowywanie kluczy API bezpośrednio w kodzie

Jak zapobiegać:

javascript

// Dobrze - używaj bcrypt dla haseł

const bcrypt = require('bcrypt');

const hashedPassword = await bcrypt.hash(password, 10);

// Dobrze - zmienne środowiskowe dla sekretów

const apiKey = process.env.API_KEY;

// Dobrze - wymuszaj HTTPS

app.use((req, res, next) => {

if (!req.secure) return res.redirect('https://' + req.headers.host + req.url);

next();

});A05:2025 – Injection (wstrzykiwanie kodu)

Czym jest: Atakujący wstrzykuje złośliwy kod przez dane wprowadzane przez użytkownika. Obejmuje SQL, NoSQL, komendy systemowe, LDAP oraz XSS (Cross-Site Scripting).

Przykład SQL Injection:

javascript

// Źle - podatne na wstrzykiwanie

const query = `SELECT * FROM users WHERE email = '${userInput}'`;

// Dobrze - zapytania parametryzowane

const query = 'SELECT * FROM users WHERE email = ?'; // MySQL

db.query(query, [userInput]);

// Lub ORM

const user = await User.findOne({ where: { email: userInput } });Przykład XSS (część kategorii Injection w 2025):

javascript

// React automatycznie zabezpiecza

<div>{userComment}</div>

// Jeśli musisz renderować HTML - oczyszczaj

import DOMPurify from 'dompurify';

<div dangerouslySetInnerHTML={{__html: DOMPurify.sanitize(userHTML)}} />Jak zapobiegać: Używaj zapytań parametryzowanych, ORM, oczyszczaj wszystkie dane wejściowe przed wyświetleniem. Nigdy nie ufaj danym od użytkownika.

Pozostałe zagrożenia OWASP Top 10:2025

A06:2025 – Insecure Design (niezabezpieczone projektowanie) Błędy na poziomie projektowania systemu (brak modelowania zagrożeń, brak ograniczania liczby żądań, słabe wymagania bezpieczeństwa). Rozwiązanie: Myśl o bezpieczeństwie od fazy projektowania, przeprowadź modelowanie zagrożeń przed kodowaniem.

A07:2025 – Authentication Failures (błędy uwierzytelniania) Słabe mechanizmy logowania, przechwytywanie sesji, brak uwierzytelniania wieloskładnikowego. Rozwiązanie: Używaj sprawdzonych bibliotek (Passport.js, NextAuth), wymuszaj silne hasła, wdrażaj uwierzytelnianie wieloskładnikowe.

A08:2025 – Software and Data Integrity Failures (luki integralności oprogramowania i danych) Brak weryfikacji integralności kodu i danych (np. CI/CD bez podpisów, automatyczna aktualizacja bez weryfikacji). Rozwiązanie: Używaj podpisanych commitów, weryfikuj sumy kontrolne zależności, wdrażaj podpisywanie kodu.

A09:2025 – Security Logging and Alerting Failures (błędy w loggowaniu i alertach bezpieczeństwa) Brak logowania zdarzeń bezpieczeństwa lub brak alertów na podejrzane aktywności. Rozwiązanie: Loguj nieudane próby logowania, zmiany uprawnień, dostęp do wrażliwych danych. Używaj systemów zarządzania informacjami i zdarzeniami bezpieczeństwa.

A10:2025 – Mishandling of Exceptional Conditions (nieprawidłowa obsługa wyjątków) Nieprawidłowa obsługa błędów ujawniająca wrażliwe informacje (logi błędów, błędy bazy danych, ścieżki wewnętrzne). Rozwiązanie: Zwracaj ogólne komunikaty błędów użytkownikom, loguj szczegóły tylko wewnętrznie, testuj ścieżki obsługi błędów.

Praktyczne narzędzia dla programistów

Podczas tworzenia aplikacji:

- Wtyczki ESLint do bezpieczeństwa (eslint-plugin-security)

- npm audit / yarn audit – wykrywanie podatnych zależności

- Snyk – ciągłe monitorowanie (darmowy plan)

- SonarQube – statyczna analiza kodu

Testowanie bezpieczeństwa:

- OWASP ZAP – automatyczny skaner bezpieczeństwa

- Burp Suite Community – ręczne testy penetracyjne

- Nuclei – szybki skaner podatności

W środowisku produkcyjnym:

- WAF (Web Application Firewall) – Cloudflare, AWS WAF, Azure WAF

- helmet.js – nagłówki bezpieczeństwa dla Express

- express-rate-limit – ograniczanie liczby żądań

- CSP (Content Security Policy) – ochrona przed XSS

Gdzie nauczyć się bezpiecznego kodowania?

Podstawy bezpiecznego kodowania to umiejętność którą każdy programista powinien mieć. Najlepsze szkoły programowania, jak Devstock Academy, zawierają elementy bezpiecznego kodowania w swoich programach – walidacja danych wejściowych, oczyszczanie danych, podstawy uwierzytelniania. To nie zastąpi specjalistycznego szkolenia z bezpieczeństwa, ale daje programistom świadomość zagrożeń i narzędzia do pisania bezpieczniejszego kodu.

Warto też śledzić:

- OWASP.org – oficjalne zasoby, dokumentacja Top 10

- PortSwigger Web Security Academy – darmowe kursy z laboratoriami

- OWASP Juice Shop – celowo podatna aplikacja do praktyki

- Wyzwania CTF – Hack The Box, TryHackMe

- Newslettery o bezpieczeństwie – TLDR Security, Krebs on Security

Podsumowanie – bezpieczeństwo to odpowiedzialność każdego programisty

Lista OWASP Top 10:2025 ewoluuje wraz z krajobrazem zagrożeń. Nowe kategorie jak luki w łańcuchu dostaw czy nieprawidłowa obsługa wyjątków pokazują że bezpieczeństwo to nie tylko „pisz bezpieczny kod”, ale też „wybieraj bezpieczne narzędzia” i „obsługuj błędy prawidłowo”.

Lista kontrolna przed każdym wdrożeniem:

- ✅ Kontrola dostępu sprawdzona po stronie serwera

- ✅ Wszystkie konfiguracje zmienione z domyślnych

- ✅ Zależności aktualne (

npm auditbez błędów krytycznych) - ✅ Hasła zahashowane (bcrypt/argon2), HTTPS wymuszony

- ✅ Dane wejściowe zwalidowane, zapytania SQL sparametryzowane

- ✅ Ograniczanie liczby żądań włączone na krytycznych endpointach

- ✅ Obsługa błędów nie ujawnia szczegółów wewnętrznych

- ✅ Logowanie zdarzeń bezpieczeństwa włączone

- ✅ Integralność kodu weryfikowana (podpisane commity)

- ✅ Tryb debugowania wyłączony w wersji produkcyjnej

W 2025 bezpieczne kodowanie przeszło z „miło mieć” do „konieczność”. GDPR, dyrektywa NIS2 i rosnące kary za wycieki danych sprawiają że bezpieczeństwo to nie tylko kwestia techniczna, ale biznesowa. Zacznij od OWASP Top 10:2025 i buduj bezpieczniejsze aplikacje od pierwszej linii kodu.

Źródło: OWASP Top 10:2025 (owasp.org/Top10)

Twoje konto na Instagramie zostało zawieszone? Oto jak je odzyskać krok po kroku

Jak pobierać filmy z YouTube? Przegląd najlepszych programów

Przeglądarki z wbudowanym VPN – Opera i alternatywy

Kody do Star Stable Online (SSO) – Star Coins i konie

OWASP Top 10 dla programistów – najczęstsze błędy bezpieczeństwa w aplikacjach webowych

Jak zaplanować automatyczne wyłączanie komputera czasowo?

Co wie o Tobie Pornhub? Śledzenie użytkowników

Mio MiVue Drive 65 LM – recenzja nawigacji z wideorejestratorem